OKEx reagiert auf 51% ige Angriffe von Ethereum Classic und enthüllt das Hot Wallet System – Incident Report

Anfang dieses Monats erlebte Ethereum Classic (ETC) zwei separate 51% -Angriffe, die in der ETC-Community Verwirrung stifteten und in der Branche Fragen zur Sicherheit des Netzwerks aufwarfen.

Während des ersten Angriffs am 1. August verwendeten die Angreifer OKEx, um mehrere ETC-Trades durchzuführen. Das ETC, das die Angreifer auf OKEx gehandelt haben, wurde ungültig, als die Angreifer doppelte Ausgaben für das Ethereum Classic-Netzwerk getätigt haben. Das verlorene ETC wurde von OKEx vollständig erstattet – ebenso wie die Benutzerschutzrichtlinie der Börse in solchen Fällen -, was zu keinen Verlusten für die Benutzer führte.

Nach dem ersten Vorfall stoppte OKEx die Ein- und Auszahlungen von ETC umgehend. Dies stellte sicher, dass OKEx-Benutzer und der Austausch beim zweiten Angriff auf das Netzwerk, der am 6. August stattfand, nicht betroffen waren. OKEx hat ETC-Ein- und Auszahlungen ausgesetzt, bis das Netzwerk wieder als stabil eingestuft wird. Die Börse plant außerdem, die Bestätigungszeit für ETC-Ein- und Auszahlungen entsprechend zu verlängern, um ähnliche Vorfälle in Zukunft zu vermeiden.

Nach einer eingehenden Untersuchung der Art der Angriffe und der Reaktion von OKEx auf diese hat der Austausch diesen detaillierten Vorfallbericht erstellt, um der Community mitzuteilen, was genau passiert ist und wie OKEx reagiert hat, um Verluste für Benutzer zu vermeiden.

Contents

- 1 Was ist ein 51% Angriff und doppelte Ausgaben?

- 2 Was ist mit dem Ethereum Classic-Netzwerk passiert und wie war OKEx beteiligt??

- 3 Antwort von OKEx und nächste Schritte

- 4 Warum OKEx?

- 5 OKEx enthüllt sein Hot-Wallet-System

- 6 Ausblick: Benutzerschutz und ein sicheres Blockchain-Ökosystem

- 7 Folgen Sie OKEx

Was ist ein 51% Angriff und doppelte Ausgaben?

In Proof-of-Work-Blockchains wie den Bitcoin- oder Ethereum Classic-Netzwerken stellen die Bergleute die Mehrheit bereit (>50%) der Bergbauleistung müssen dezentral arbeiten, damit die Kernfunktionen der Blockchain wie erwartet funktionieren. Wenn ein einzelner böswilliger Bergmann oder eine Gruppe von Bergarbeitern die Kontrolle über mehr als 50% der Bergbauleistung im Netzwerk erlangen würde – was als 51% -Angriff bezeichnet wird -, könnten sie historische Blöcke ändern und Transaktionen rückgängig machen initiiert.

Die Angreifer könnten somit eine neue Kette von Transaktionen erstellen, die sich aus dem geänderten Block in einem Prozess ergeben, der auch als “Kettenreorganisation” bezeichnet wird." Wenn die Blockchain auf diese Weise manipuliert wird, kann die Kryptowährung im Wesentlichen in einer sogenannten dupliziert werden "doppelt ausgeben."

Bei einer äußerst robusten, dezentralen Blockchain mit einer signifikanten Hash-Rate (wie Bitcoin) wurde diese Art von Angriff als virtuell angesehen unmöglich, aufgrund der unerschwinglichen Kosten eines solchen Vorhabens. Blockchains mit niedrigeren Hash-Raten wie Ethereum Classic sind jedoch anfälliger für solche Angriffe.

Was ist mit dem Ethereum Classic-Netzwerk passiert und wie war OKEx beteiligt??

Um vollständige Transparenz über den ersten Angriff von Ethereum Classic zu gewährleisten, bei dem die Angreifer an OKEx gehandelt haben, hat die Börse den Vorgang im Folgenden ausführlich dokumentiert.

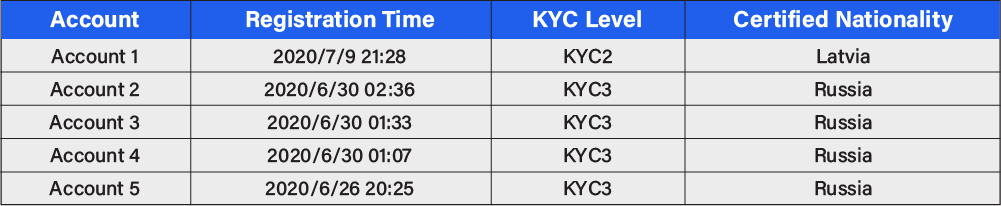

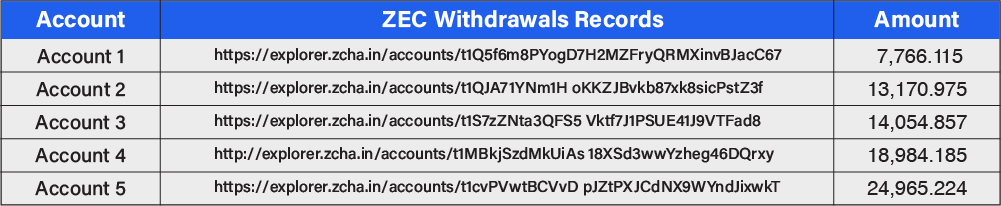

Vorbereitung auf den Angriff: ZEC-ETC-Handel

Nach den Ergebnissen von OKEx haben die Angreifer vom 26. Juni bis 9. Juli 2020 fünf Konten registriert, um sich auf ETCs mit doppelten Ausgaben vorzubereiten. Alle fünf Konten haben die OK Your Know Your Customer-Protokolle durchlaufen und sind auf die zweite und dritte KYC-Ebene der Plattform übergegangen, was erhöhte Auszahlungslimits ermöglicht.

Von Angreifern von Ethereum Classic registrierte Konten, die sich darauf vorbereiten, ETC doppelt auszugeben. Quelle: OKEx

Von Angreifern von Ethereum Classic registrierte Konten, die sich darauf vorbereiten, ETC doppelt auszugeben. Quelle: OKEx

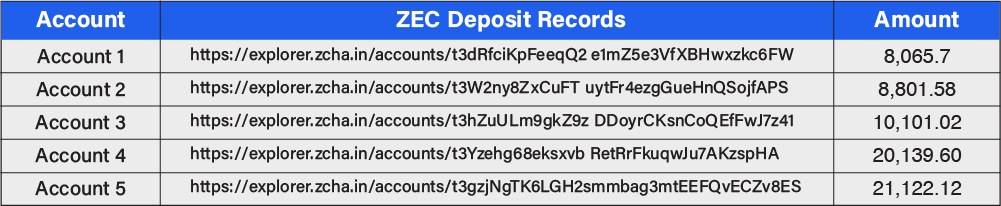

Vom 30. bis 31. Juli 2020 haben die fünf neu registrierten Konten in mehreren Transaktionen 68.230,02 ZEC bei OKEx hinterlegt.

ZEC-Einzahlungen, die von den Angreifern von Ethereum Classic an OKEx getätigt wurden. Quelle: OKEx

ZEC-Einzahlungen, die von den Angreifern von Ethereum Classic an OKEx getätigt wurden. Quelle: OKEx

Am 31. Juli tauschten die Angreifer den vollen Betrag der hinterlegten ZEC gegen ETC auf dem Spotmarkt von OKEx.

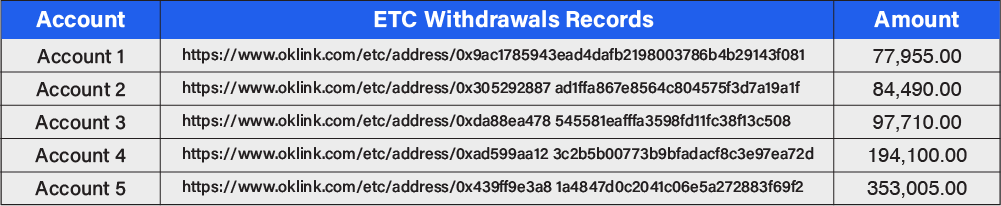

ETC von OKEx auf externe Geldbörsen zurückgezogen

Als nächstes zogen die Angreifer das neu gekaufte ETC von OKEx an mehrere externe ETC-Adressen zurück und zogen insgesamt 807.260 ETC zurück – im Wert von ungefähr 5,6 Millionen US-Dollar zu diesem Zeitpunkt.

ETC wurde bei OKEx gekauft und von den Angreifern in externe Geldbörsen zurückgezogen. Quelle: OKEx

ETC wurde bei OKEx gekauft und von den Angreifern in externe Geldbörsen zurückgezogen. Quelle: OKEx

Die ersten 51% greifen an und geben doppelt aus

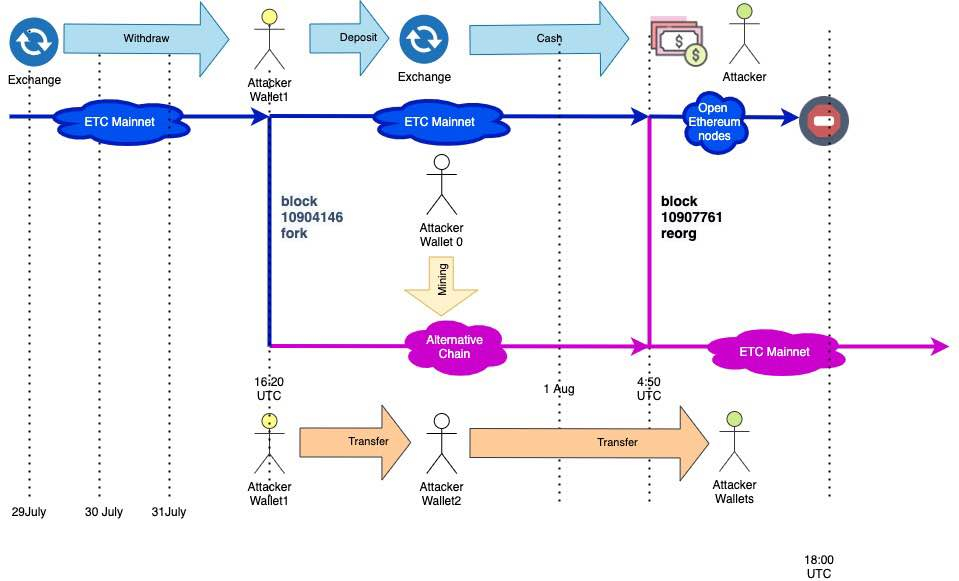

Unten sehen Sie eine visuelle Darstellung des Angriffs vom 31. Juli bis 31. August. 1 fand statt, von Community-Enthusiasten zur Verfügung gestellt und von OKEx verifiziert.

On-Chain-Prozess des ersten 51% -Angriffs am 1. August. Quelle: Community-Enthusiasten

On-Chain-Prozess des ersten 51% -Angriffs am 1. August. Quelle: Community-Enthusiasten

Am 31. Juli begannen die Angreifer, nachdem sie ZEC gegen ETC auf OKEx getauscht und das ETC dann an externe Adressen zurückgezogen hatten, den 51% igen Angriff auf die Blockchain von Ethereum Classic vollständig. Die gesamte Operation kann in drei Phasen unterteilt werden: 1) die Erstellung von a "Schattenkette" oder eine geheime, alternative Kette zum ETC-Hauptnetz, 2) die tatsächlichen Doppelausgaben und 3) die Reorganisation der tiefen Kette, die zu Verlusten für OKEx führte.

Erstellen einer Schattenkette

Am 31. Juli begannen die Angreifer, die genügend Hash-Rate gekauft hatten, um die Mehrheitskontrolle über das ETC-Netzwerk zu erlangen, ab Block 10904146, der um 16:36:07 UTC abgebaut wurde, Blöcke im Ethereum Classic-Netzwerk abzubauen. Die Angreifer haben die neu abgebauten Blöcke nicht an andere Knoten gesendet, wodurch eine sogenannte Schattenkette erstellt wurde, von der nur die Angreifer wussten.

Als die Schattenkette initiiert wurde, enthielt sie die 807.260 ETC, die der / die Angreifer zuvor bei OKEx gekauft und an externe Adressen zurückgezogen hatten. Zu diesem Zeitpunkt war der Transaktionsverlauf sowohl im ETC-Mainnet als auch in der geheimen ETC-Schattenkette identisch.

Doppelte Ausgaben

Die Angreifer haben dann die 807.260 ETC wieder bei OKEx hinterlegt, eine Transaktion, die im ETC-Mainnet bestätigt wurde. Die Angreifer manipulierten jedoch dieselbe Transaktion in der Schattenkette und machten das Ziel des 807.260 ETC zu einer eigenen zweiten Schattenkettenadresse anstelle einer Adresse in OKEx.

Die Schlussfolgerung dieses Prozesses war, dass die Angreifer eine doppelte Ausgabe erfolgreich abgeschlossen haben: Die 807.260 ETC wurden beide im ETC-Mainnet zu OKEx verschoben und blieben in der zweiten Brieftaschenadresse in der ETC-Schattenkette.

Tiefkettenreorganisation

Die Angreifer tauschten dann das Mainnet ETC auf OKEx gegen 78.941,356 ZEC, wiederum über den Spothandel. Anschließend haben sie den ZEC an mehrere externe Adressen zurückgezogen (siehe unten)..

ZEC wurde von den Angreifern von OKEx an mehrere Adressen zurückgezogen. Quelle: OKEx

ZEC wurde von den Angreifern von OKEx an mehrere Adressen zurückgezogen. Quelle: OKEx

Sobald der ZEC von OKEx zurückgezogen und die Transaktionen bestätigt wurden, sendeten die Angreifer 3.615 ETC-Schattenkettenblöcke an das ETC-Mainnet. Diese Schattenkettenblöcke enthielten die Transaktion von 807.260 ETC, die an die persönliche Adresse des Angreifers gesendet wurde, nicht die Transaktion, die an eine OKEx-Adresse gesendet wurde.

Da die Angreifer zu diesem Zeitpunkt den größten Teil der ETC-Hash-Leistung besaßen, konnten sie schnell neue Blöcke abbauen, und die Schattenkette hatte eine Höhe von 10907761, was länger als das ETC-Mainnet war.

Nach einer scheinbar ineffizienten Kommunikation mit anderen Teilnehmern der größeren Krypto-Community – einschließlich Börsen wie OKEx, Wallets und ETC-Miner – traf die ETC-Community zu diesem Zeitpunkt die Entscheidung, die jetzt ausgestrahlte Schattenkette abzubauen, da dies der Fall war länger als das ursprüngliche Mainnet.

Dies führte direkt dazu, dass der ETC auf OKEx, den der Angreifer gegen ZEC eingetauscht hatte, zurückgesetzt wurde. Auf diese Weise haben die Angreifer den ersten 51% -Angriff abgeschlossen.

Antwort von OKEx und nächste Schritte

Infolge der von den Angreifern getätigten Doppelausgaben erlitt OKEx einen Verlust von ca. 5,6 Mio. USD bei ETC, da dieser ETC in der Verwirrung um die Existenz von zwei konkurrierenden ETC-Ketten zurückgedrängt wurde. Der Verlust wurde gemäß der Benutzerschutzrichtlinie vollständig von OKEx getragen und verursachte den Benutzern der Plattform keinen Verlust. Das ETC, das Benutzer bei OKEx hinterlegt haben, bleibt sicher.

Die Reaktion von OKEx auf die Angriffe gegen Ethereum Classic kann in zwei Phasen unterteilt werden: die sofortige Reaktion und die langfristige Reaktion. In Bezug auf die sofortige Reaktion erstattete OKEx den Händlern, die das rückgängig gemachte ETC halten, erneut die Kosten, um sicherzustellen, dass keine Nutzergelder betroffen waren. Die Börse setzte auch Ein- und Auszahlungen von ETC aus, um weitere Verluste zu vermeiden, wie oben erwähnt.

In anderen proaktiven, sofortigen Schritten hat OKEx auch die Adressen auf die schwarze Liste gesetzt, die der Austausch als von den Angreifern verwendet identifiziert hat. Der Austausch hat auch die fünf mit dem Angriff verbundenen Konten gesperrt, um weitere Vorfälle zu verhindern.

Im Hinblick auf längerfristige Antworten wird OKEx die fünf mit dem ETC-Angriff verbundenen Konten weiterhin unabhängig untersuchen.

OKEx plant außerdem, die Bestätigungszeiten für ETC-Ein- und Auszahlungen in Zukunft zu verlängern, um seinen Benutzern ein sichereres und reibungsloseres Handelserlebnis zu gewährleisten.

Angesichts der Verantwortung von OKEx, Benutzer vor ähnlichen Vorfällen zu schützen, die die Sicherheit ihrer Gelder gefährden, wird der Austausch außerdem die Streichung von ETC in Betracht ziehen, bis die Ergebnisse der Arbeit der Ethereum Classic-Community zur Verbesserung der Sicherheit ihrer Kette vorliegen.

Warum OKEx?

Nach dem ersten Vorfall und Verwirrung in den Medien – in einigen Fällen zuerst berichtet Der Angriff als Unfall folgte der Führung von ETC-Entwicklern. Es tauchten Berichte auf, in denen erwähnt wurde, dass es sich um OKEx-Geldbörsen handelte. Wie OKEx im obigen Bericht klargestellt hat, war die Börse nur daran beteiligt, dass die Angreifer die Börse zum Kauf und Handel von ETC verwendeten.

Der wahrscheinlichste Grund, warum sich die Angreifer für OKEx entschieden haben, um ihre ETC zu kaufen und zu handeln, ist der wahrscheinlichste Grund die Liquidität. OKEx bietet eine hervorragende ETC-Liquidität und weist einige der größten ETC-Transaktionsvolumina der Branche auf. Dies bedeutet nur, dass die Angreifer wahrscheinlich berechnet haben, dass sie relativ einfach und schnell große Mengen an ETC auf OKEx handeln können.

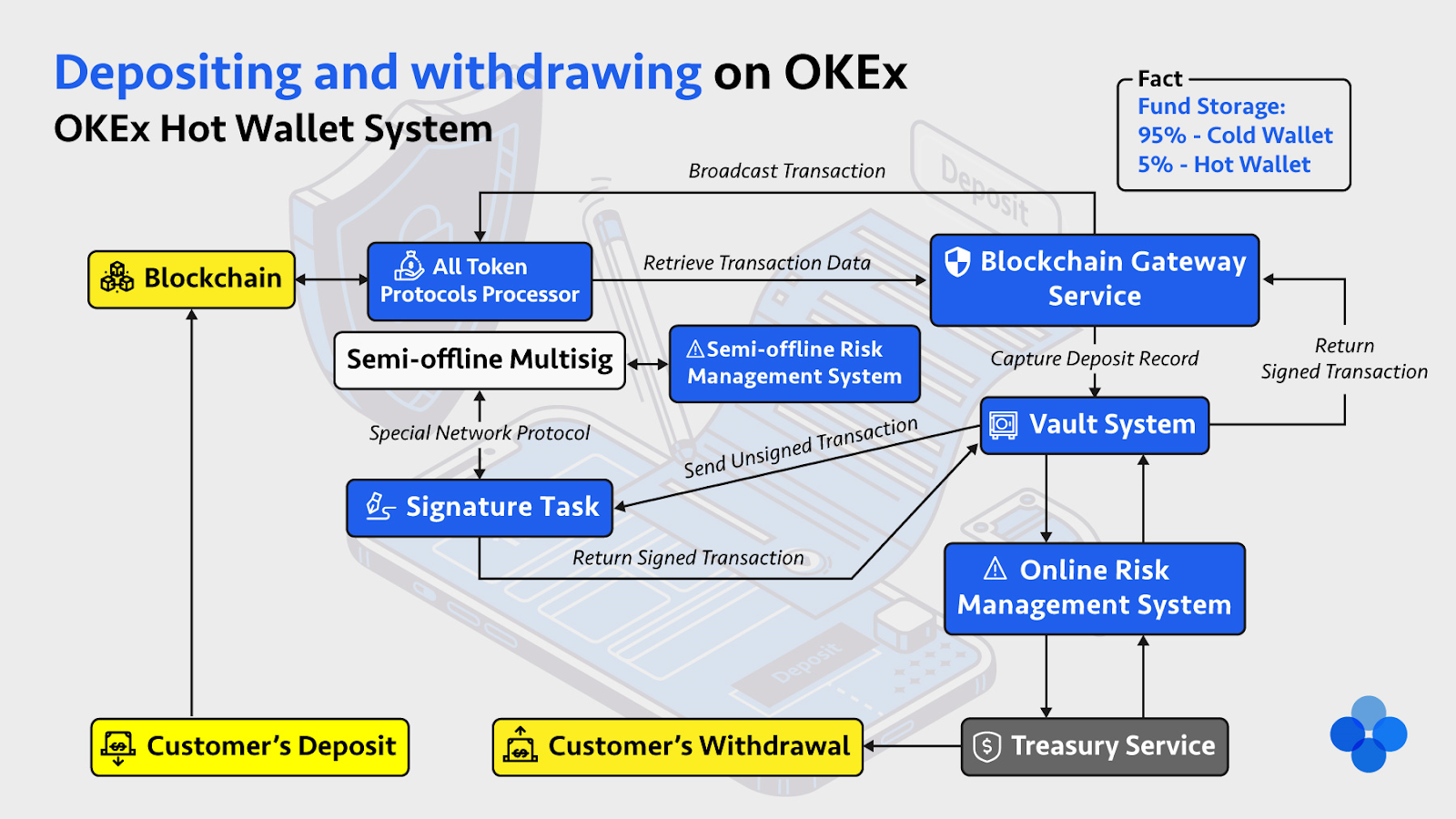

OKEx enthüllt sein Hot-Wallet-System

Die Mission von OKEx besteht in erster Linie darin, als transparentes und vertrauenswürdiges Blockchain-Serviceunternehmen zu agieren und den Benutzern sichere und vielfältige Dienste für den Handel mit digitalen Assets bereitzustellen. Die Börse teilte zuvor ihr Cold-Wallet-System mit und stellte fest, dass 95% der Gelder der Benutzer in Cold-Wallets gespeichert sind.

Nach dem Vorfall mit Ethereum Classic hat die Börse beschlossen, auch ihr Hot-Wallet-System zu veröffentlichen, um Benutzern und der breiteren Crypto-Community mehr Transparenz darüber zu bieten, wie Gelder auf OKEx gespeichert und übertragen werden.

Durch die Bereitstellung seiner Online- und Semi-Offline-Risikomanagementsysteme, Semi-Offline-Multisignaturdienste, Big-Data-Risikomanagementsysteme und anderer Schutzmechanismen läuft das Hot-Wallet-System von OKEx seit Jahren stabil und reibungslos. Im Folgenden finden Sie eine detaillierte Darstellung der Funktionsweise des Hot Wallet-Systems sowie Beschreibungen der Ein- und Auszahlungsvorgänge.

Das Hot Wallet-System von OKEx. Quelle: OKEx.

Das Hot Wallet-System von OKEx. Quelle: OKEx.

Einzahlungsprozess

Die Hot Wallet von OKEx verfolgt alle Transaktionen in der Blockchain über das Blockchain Gateway Bedienung. Wenn das System eine Transaktion erkennt, die OKEx-Adressen enthält, leitet es diese an die weiter Tresorsystem, welche zeichnet die Transaktion in einer sicheren Datenbank auf und sendet die Einzahlungsinformationen des Benutzers an Das Online-Risikomanagementsystem von OKEx um die Gültigkeit der Adresse zu überprüfen.

Bei Transaktionen, die auf OKEx eingezahlt werden, überprüft das Online-Risikomanagementsystem anschließend die Gültigkeit des Geldbetrags sowie die Einzahlungshäufigkeit und den Einzahlungsbetrag.

Wenn die Einzahlungstransaktion die Risikokontrollprüfungen des Systems nicht besteht, wird die Einzahlung auf das OKEx-Konto des jeweiligen Benutzers durch die verzögert Finanzdienstleistung. Wenn die Transaktion alle diese Prüfungen besteht, wird das Konto des Benutzers nahezu in Echtzeit gutgeschrieben.

Auszahlungsprozess

In Bezug auf Abhebungen von OKEx überprüft das Online-Risikomanagementsystem die Abhebungshäufigkeit sowie auf Abnormalitäten bei Gewinn und Kontoverhalten.

Die Auszahlungstransaktionen, die die oben genannten Prüfungen des Online-Risikomanagementsystems bestehen, werden an das Tresorsystem gesendet. Dieses System erstellt dann automatisch eine nicht signierte Transaktion. Diese Transaktion wird dann an die gesendet Signaturaufgabe und dann an die übergeben Semi-Offline-Multisig Bühne über ein spezielles Netzwerkkommunikationsprotokoll für Signaturen.

Dieser Prozess ist kein gewöhnliches TCP / IP-Kommunikationsprotokoll. Wir definieren diese Kommunikation als einen Semi-Offline-Signaturdienst, bei dem es für einen Angreifer praktisch unmöglich ist, den privaten Schlüssel auf einem Semi-Offline-Server über einen Online-Angriff abzurufen. Andererseits können die Semi-Offline-Server auch dann nicht gefährdet werden, wenn sie physisch angegriffen werden, da der private Schlüssel im RAM des Servers gespeichert ist und Hacker keinen Zugriff darauf haben.

Das Hot Wallet-System von OKEx verfügt außerdem über eine zweite Ebene des Risikomanagements: Semi-Offline-Risikomanagement. Dieses zweite System überprüft auch die nicht signierte Transaktion, um festzustellen, ob ihre Häufigkeit oder Menge gemäß der regelmäßig aktualisierten Datenbank des Systems abnormal ist.

Erst wenn die betreffende nicht signierte Transaktion alle Semi-Offline-Risikomanagementprüfungen besteht, wird sie signiert (Multisig) und an das Tresorsystem zurückgegeben. Anschließend wird die jetzt signierte Transaktion sowohl an den Treasury Service als auch an den Blockchain Gateway Service weitergeleitet, um an das entsprechende Blockchain-Netzwerk gesendet zu werden.

Wenn eine nicht signierte Transaktion keine Risikoüberprüfung besteht, verzögert / verweigert die Semi-Offline-Multisig-Phase die Unterzeichnung der Transaktion und sendet einen Bericht an das Online-Risikomanagementsystem.

Über die oben genannten Prozesse und Protokolle kann das OKEx-Hot-Wallet-System große Abhebungen durch böswillige Benutzer innerhalb kurzer Zeit aussetzen und verhindert, dass auf der Plattform Online-Systemangriffe auftreten.

Eine Kombination der oben genannten Überprüfungen über die Online- und Semi-Offline-Risikomanagementsysteme von OKEx ist in den meisten Fällen in der Lage, alle Online-Angriffe erfolgreich zu vereiteln. Im Fall des ETC 51% -Angriffs funktionierte das System wie geplant, da die Sicherheitsverletzung auf der Seite der Ethereum Classic-Blockchain auftrat.

Ausblick: Benutzerschutz und ein sicheres Blockchain-Ökosystem

Die Blockchain-Industrie entwickelt sich relativ schnell, wobei die Gesamtmarktkapitalisierung aller Krypto-Assets übersteigt 360 Milliarden Dollar, Stand 12. August. Sicherheitsprobleme im aufstrebenden Raum haben die Branche natürlich begleitet, während sie wächst. Diese historischen Vorfälle haben der Community gezeigt, dass eine Blockchain-basierte Infrastruktur wie alle Technologien ein konsistentes Upgrade und eine Optimierung benötigt, um für ihre Benutzer ordnungsgemäß und sicher zu funktionieren.

EIN Bericht Die US-amerikanische Federal Trade Commission gab im Januar dieses Jahres an, dass sich die Gesamtverluste durch Betrug bei traditionellen Finanzierungen im vergangenen Jahr auf mehr als 1,9 Milliarden US-Dollar beliefen, nach mehr als 1,48 Milliarden US-Dollar im Jahr 2018 – ein Anstieg um 28%. Da Krypto noch eine aufstrebende Branche ist, nimmt OKEx diese frühen, relativ kleinen Vorfälle sehr ernst und sieht sie auch als Gelegenheit, ihre Systeme kennenzulernen, zu verbessern und die Branche voranzutreiben.

Insbesondere bei den jüngsten Vorfällen mit Ethereum Classic wird deutlich, dass dieser Verstoß gegen die sichere Funktionsweise der Blockchain auf ein häufiges Problem mit PoW-Blockchains mit geringer globaler Hash-Leistung zurückzuführen ist. Diese Netzwerke sind unweigerlich anfällig für 51% -Angriffe, da es für einen Bergmann oder eine Gruppe von Bergarbeitern relativ kostengünstig ist, die Kontrolle über die Hash-Leistung des Netzwerks zu erlangen. Dies ist sicherlich nicht auf Ethereum Classic beschränkt, das eine ähnlicher Angriff erst letztes Jahr. Andere Blockchains wie Bitcoin Gold (BTG) haben in der Vergangenheit solche Angriffe erlitten.

Obwohl diese Art von Angriffen ein branchenweites Problem darstellt, das von den Teams und Communities hinter jedem betroffenen Protokoll angegangen werden muss, ist OKEx der Ansicht, dass der Austausch digitaler Assets eine wichtige Rolle beim Schutz der Assets der Benutzer bei solchen Vorfällen spielt.

OKEx ist bestrebt, eine ganzheitliche Handelsplattform für mehrere Assets bereitzustellen und gleichzeitig die Benutzer vor Schwachstellen zu schützen, die in Situationen auftreten können, die außerhalb ihrer Kontrolle liegen. Die Börse wird weiterhin ihr Bestes tun, um die Sicherheit der Gelder der Benutzer zu gewährleisten, ihre Sicherheitssysteme zu verbessern und allen Benutzern stabile und sichere Handelsdienste bereitzustellen.